Ваш скелет в чужом шкафу. Почему цифровые мошенники знают о нас все

К чему приведет Четвертая промышленная революция? Что ждать человечеству от киберфизических систем? Как обезопасить себя в цифровом мире? Об этом в интервью РИА Новости рассказал президент Томского государственного университета систем управления и радиоэлектроники (ТУСУР), профессор Александр Шелупанов.

— Есть brownfield – это научные направления, которые давно известны и всем понятны. ТУСУР традиционно занимается микроэлектроникой, системами связи, телекоммуникацией, космическим инжинирингом. Мы создаем космические системы и испытательные комплексы, которые стоят на всех российских космодромах и предприятиях Роскосмоса.

Мы стали анализировать, а чем, собственно, сейчас занимается мир? Какие результаты публикует научная общественность по разным направлениям? Выясняется, что количество публикаций в некоторых областях знаний начинает уменьшаться.

Например, если вы возьмете металлургию, то увидите, что в 50-х годах был взрыв публикационной активности, а сегодня едва найдется несколько десятков достойных научных статей на эту тему. Научное направление хорошо изучено, там уже сложно рассчитывать на «прорыв». Между тем направление, связанное с информационной безопасностью и киберфизическими системами, напротив, становится очень востребованным, идет взрыв публикационной активности.

А ведь именно этим направлением подготовки ТУСУР начал заниматься еще 25 лет назад: 80 процентов всей наукоемкой продукции в регионе создается нашими выпускниками – IT-специалистами. Это дает веские основания заявить, что в рамках программы «Приоритет 2030» мы сделаем новую науку – IT, безопасная среда и киберфизические системы.

Наша задача состоит в том, чтобы от образования перейти к науке. Для этого нужно найти приложение IT везде, где только можно: в медицине, цифровизации общественного устройства, экономике, создании новых платформ.

Все работы ведутся осознано, без лишней шумихи. Чем больше ты шумишь, тем меньше эффекта. Но мы все прекрасно знаем, что закрытая наука зачастую опережает открытую, жаль только, что ее плодами человечество пользуется гораздо позже.

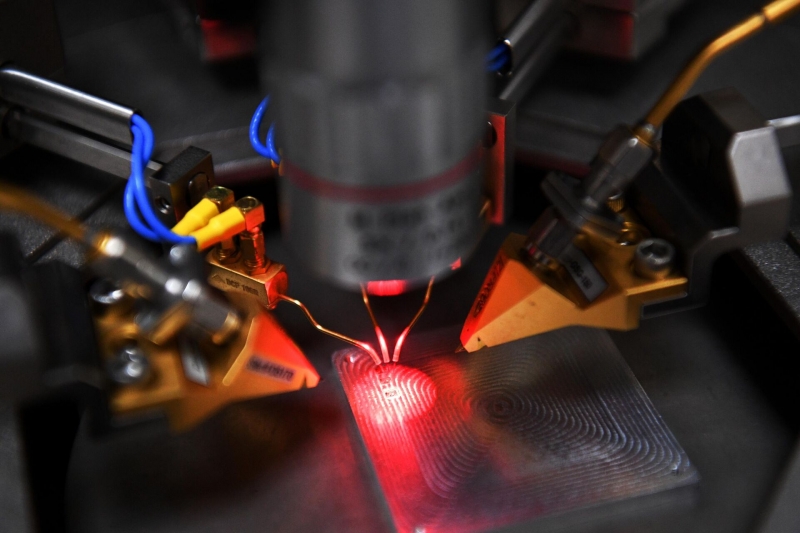

Зондовая станция в лаборатории СВЧ ТУСУР

— Рынок киберфизических систем безграничен: это любые датчики, сенсоры или приборы, которые оснащены информационной системой, позволяющей обмениваться информацией через заданные протоколы. Невозможно перечислить огромное количество применений — «умные дома», квантовые технологии, автономные системы, беспилотники, дополненная реальность, трехмерная печать, моделирование симуляторов, нанотехнологии, нейротехнологии – это все то, что определяет Четвертую технологическую революцию, которая сегодня уже началась.

Однако, как только появляется информационная инфраструктура, как только речь заходит об опасных производствах и обороне и возникают 15 «критических» областей, сразу всплывает вопрос кибербезопасности, поскольку абсолютных защит здесь нет.

У нас многие годы работает единственный на территории Урала, Сибири и Дальнего Востока диссертационный совет по направлению «информационная безопасность», проходит большое количество защит по самым разным темам: модели угроз, модели противодействия этим угрозам, форензика (наука о раскрытии преступлений, связанных с компьютерной информацией), криптография (наука о методах обеспечения конфиденциальности, целостности данных, шифрования), квантовое распределение ключей, комплексные системы безопасности на основе методов искусственного интеллекта, стеганография (способ передачи или хранения информации с учетом сохранения в тайне самого факта такой передачи).

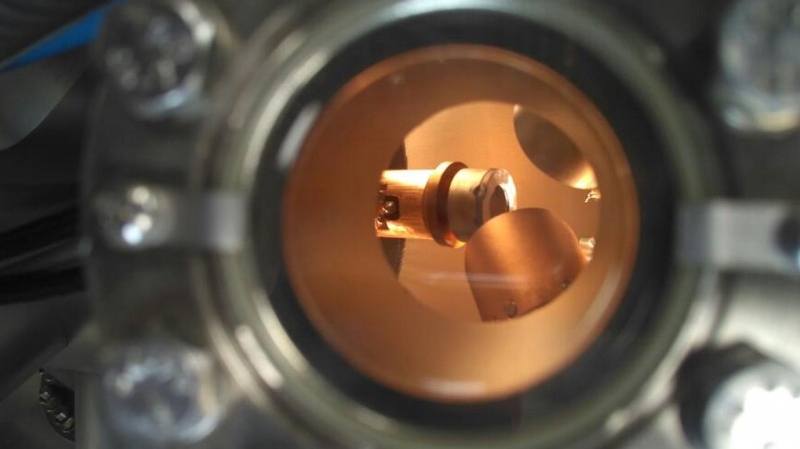

Часы, холодильник, телефон, автомобиль — микроэлектроника используется повсеместно и ее применение будет только расти. Как работают микросхемы и из чего они состоят. Зачем ученому, занимающемуся микроэлектроникой, знания в области генетики. Как преодолеть ограничения, с которыми столкнулась эта технология, и причем тут СВЧ-излучение и фотоны.

— В цифровой среде мы все состоим из единичек и ноликов, а раз мы состоим из единичек и ноликов, значит, можем в изображение встроить дополнительную информацию и незаметно ее передать из пункта А в пункт Б (от абонента А абоненту Б), а на том конце эту информацию расшифровать, используя соответствующий алгоритм. Я вам отправил песенку или видео, а в файлах есть дополнительный зашифрованный контент, который вы получаете. Сейчас это очень популярная история.

— Все процессы должны быть пересмотрены в части цифровизации. Это приведет к появлению новых принципов передачи информации. Сегодня все активно говорят про квантовые технологии. Недавно мы с нашими индустриальными партнерами развернули первый на территории Урала, Сибири и Дальнего Востока узел квантового распределения ключей. В ближайших планах создание университетской квантовой сети.

Когда я слышу возражения, что это безумно дорого и невозможно сделать, я советую всем скептикам сходить в музей и посмотреть на первые образцы приборов, которыми впоследствии массово стало пользоваться человечество. Например, всего 40 лет назад невозможно было представить наличие мобильного телефона практически у каждого жителя планеты. Я уже не говорю про широкий спектр всевозможных приложений и гаджетов.

Квантовые принципы меняют традиционное представление об информации – это уже не единичка и нолик, а кубит или фотон, имеющий несколько состояний. Это сразу открывает возможность на порядок, в тысячи раз увеличивать производительность труда, получать и обрабатывать огромнейшие наборы данных, значительно расширять применение методов искусственного интеллекта.

— К сожалению, да. В цифровой среде мы находимся на разных концах: я вас не знаю. Вы должны понимать, кто на другом конце или за кого он себя выдает. В криптографии это «Алиса» и «Боб». Для этого необходимо развивать методы, системы и комплексы идентификации, аутентификации, продленной аутентификации… А вдруг, например, кто-то насильно приложил к устройству биометрической идентификации ваш палец, подтвердив, что это вы? Необходимо непрерывно понимать, а кто реально работает на этом устройстве.

Вторая составляющая — каналы передачи данных. Условно говоря, мы с вами должны быть уверены, что почтовая служба не вскроет наши письма. Аналогично и в цифровом мире: наши каналы должны быть защищены, в них никто не должен внедряться и «снимать» нашу информацию. Информация должна доходить в целостном и неизменном виде. Иначе может получиться, как в той истории про изъятую запятую: «казнить нельзя помиловать».

Третий компонент – то, что мы называем микроэлектроникой. Все функции в чипе должны быть декларированы. В нем не может быть недекларированных возможностей – возможностей, которые «забыли» описать, но в час Х эти возможности начинают «всплывать».

Сейчас мы совместно с несколькими университетами и индустриальными партнерами создали консорциум, нацеленный на разработку технологий доверенного взаимодействия (Центр компетенций Национальной технологической инициативы «Технологии доверенного взаимодействия»). В нем мы соединили науку и производство. Это архиактуально. Особый акцент сделан на разработке российских технологий, независимых от импорта и санкций. Правительство страны активно поддерживает наши усилия.

— Такие опасения есть, но я надеюсь, что у человечества хватит разума этого не допустить. У людей развит инстинкт самосохранения, и люди не настолько слабы и глупы, чтобы недооценивать риски. Особенно это касается критических областей, а у нас их много. Понятно, что в атомной энергетике человек никогда не доверит принятие окончательного решения автоматизированной системе, будь она семь пядей во лбу.

Да, любая киберфизическая система может выйти из строя, но для этого и нужна информационная безопасность. Она должна стоять в полный рост, защищая рубежи не только технологического процесса, но и нашей страны в целом. Сегодня идет активная фаза информационной войны. Это ведь не только и не столько антифейки, СМИ и пр. Специалисты по защите информации находятся на «передовой», и от того, как мы будем «вооружены» интеллектуально и технически, зависит исход этой войны.

— Я убежден, что нет. Посмотрите на наши киберполигоны, где мы обучаем офицеров безопасности. Мы очень внимательно сравниваем наши полигоны с зарубежными аналогами, и я с ответственностью могу констатировать, что у нас очень высокий уровень.

— Это большая проблема. Я о ней много раз говорил, стараясь донести до аудиторий различного уровня, что необходимы суверенные технологии. Ведь долгие годы в стране главенствовала такая политика: есть нефтедоллары — все купим. Оказалось, не купим, надо делать все свое, и в этом состоит колоссальный вызов.

Теперь нам предстоит проходить путь реинжиниринга – путь освоения предыдущих технологий. Мы должны быстро и эффективно пройти этот путь. Перепрыгнуть и оказаться в новом мире не получится, нужно активно развивать отечественную электронную компонентную базу. К сожалению, мы пока здесь очень импортозависимы, а должны стать экспортозависимыми.

— Начнем с того, что электронные паспорта уже давно внедряются, и это, скорее, благо для человека. Другое дело, что они должны быть надежно защищены. Взять хотя бы личную подпись человека. Можно элементарно снять ксерокопию, подделать подпись, а потом отсканировать ее в цветном или другом удобном виде. Эта подпись ничем не будет отличаться от оригинала.

Злоумышленник может ее использовать в корыстных целях. В нашем Центре компетенций есть собственная разработка по противодействию таких видов мошенничеств. Мы берем оригинальную подпись и с помощью методов искусственного интеллекта измеряем характерные биометрические особенности – угол наклона, нажим, скорость и пр., а затем храним эту информацию в цифровом виде. Она позволяет со стопроцентной гарантией распознать фальшивую подпись.

В Институте системной интеграции и безопасности мы проводим довольно много расследований преступлений в наукоемких технологиях. К нам обращаются представители разных силовых структур. Проводя все эти экспертизы, мы постоянно сталкиваемся с очевидными вещами – как же порой наивны или безграмотны наши люди!

Извечная и беспечная фраза: "Да кому я нужен?". А ты нужен всем! Как только ты вошел в цифровую среду, ты оставил след. Если ты один раз послал информацию, а потом решил на компьютере ее убрать, то у других она не убралась, и твои действия уже зафиксированы.

Я уже молчу про преступления в банковской сфере! Ну, вроде, уже все знают о телефонном мошенничестве, о том, что не надо разговаривать с незнакомцами, но наши «милые граждане» продолжают переводить свои деньги мошенникам.

Надо понимать, что сегодня в этой сфере работают хорошо организованные и высокопрофессиональные преступные группы, часто имеющие международные корни. В этих группировках нет национальностей, но есть четко распределенные и заданные роли – в них нет «блуждающего форварда», как в футболе. Есть устройства и системы, которые позволяют идентифицировать ваш голос, записывать и хранить тот самый след, а потом на его основе формировать нужный текст. Так появляется цифровой двойник, а вашим голосом и персональными данными начинают манипулировать.

Я уже ввел новый термин – «цифровой тройник» – это тот самый «цифровой скелет», который хранится в шкафу у каждого человека, но только, к сожалению, не в его, а в чужом шкафу. Это страшнее, чем цифровой двойник, это та самая «папочка Мюллера», которая заведена сейчас на каждого из нас. Чем раньше придет осознание этого, а также понимание необходимости внимательно выверять свои шаги в цифровом мире, тем спокойнее вам будет при работе в цифровой среде.